TL;DR : L’essentiel

- Les gestionnaires de mots de passe centralisent les clés d’accès aux services en ligne. Ces coffres-forts numériques stockent les identifiants de manière chiffrée. Cela évite de mémoriser des dizaines de codes complexes pour chaque compte créé.

- Le nouvel outil utilise une architecture de sécurité rigoureuse. Les serveurs de l’entreprise ne voient jamais les données en clair. Seule la clé maîtresse détenue par l’utilisateur permet de déverrouiller les informations sensibles sur l’appareil.

- Le marché traverse une période de turbulences techniques. Des incidents récents montrent que même les solutions spécialisées présentent des faiblesses structurelles. La confiance des clients devient alors le principal enjeu commercial pour les nouveaux entrants.

Les incidents techniques et la fragilité des coffres-forts

Le secteur a subi des secousses importantes suite à la succession d’incidents chez LastPass, un leader du marché. Ces événements ont révélé des lacunes dans la protection des sauvegardes stockées sur les serveurs distants. Les attaquants ont pu accéder à des bases de données contenant des informations partiellement lisibles.

Même les outils fonctionnant sans connexion internet ne sont pas totalement à l’abri. Une vulnérabilité critique a touché Keepass, un logiciel historique installé localement sur les ordinateurs. Ce problème technique permettait de récupérer le mot de passe maître directement depuis la mémoire vive de la machine.

Ces défauts de conception obligent les développeurs à repenser l’architecture des logiciels. Les ingénieurs privilégient désormais le chiffrement de tous les champs de données. Les adresses internet et les notes personnelles reçoivent le même niveau de protection que les identifiants eux-mêmes.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

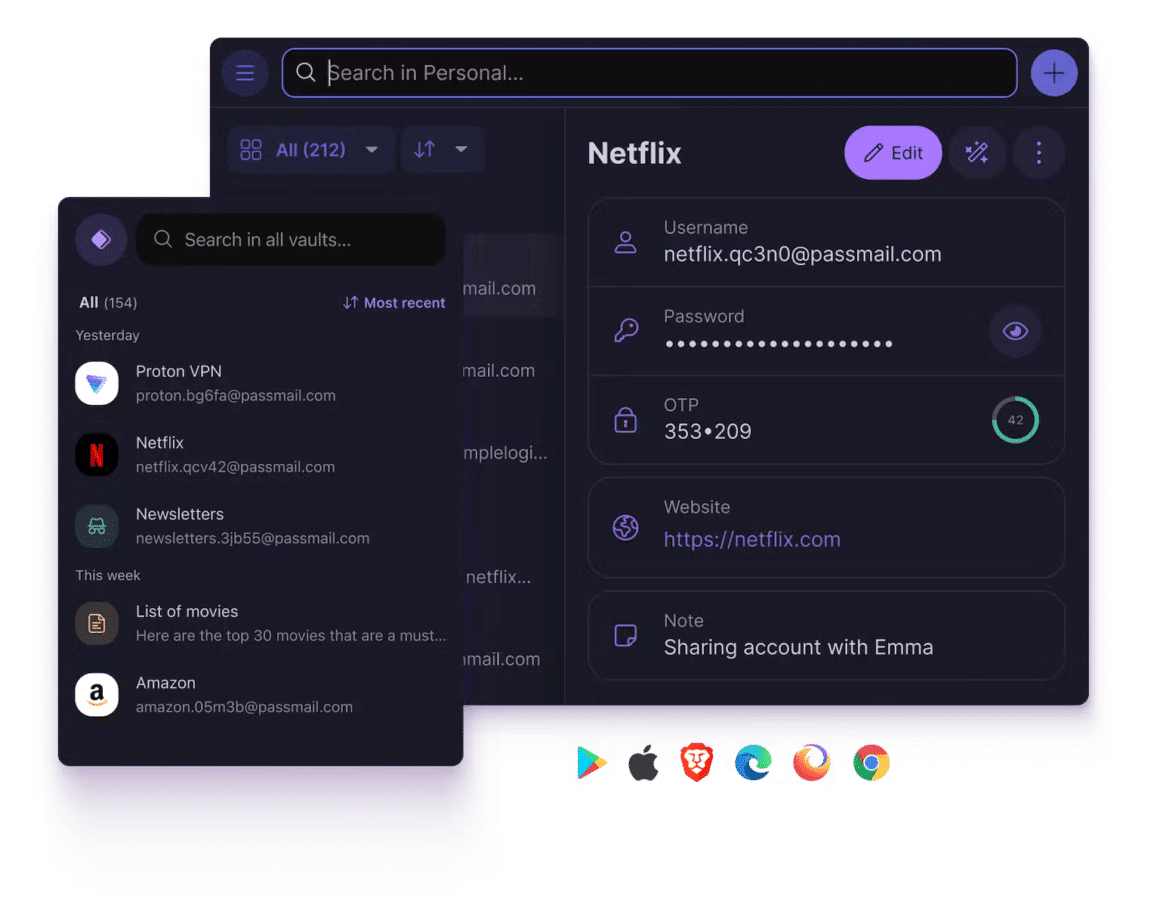

L’ouverture du service au grand public

Le gestionnaire devient désormais accessible à l’ensemble des internautes. Une version gratuite permet de stocker un nombre illimité de mots de passe sur plusieurs appareils. Cette offre inclut également la génération d’alias d’adresses électroniques pour protéger l’identité réelle lors des inscriptions.

Une déclinaison payante apporte des fonctionnalités de sécurité supplémentaires. Elle intègre un système d’authentification à deux facteurs directement dans l’interface. Cette option facilite la gestion des codes temporaires sans dépendre d’une application tierce.

Le déploiement concerne les navigateurs les plus utilisés ainsi que les systèmes mobiles. Les utilisateurs de la messagerie sécurisée bénéficient d’une passerelle simplifiée pour migrer leurs identifiants existants. Cette stratégie renforce l’écosystème de protection des données personnelles.

Proton Pass

Gérez vos mots de passe et identités en toute simplicité. Chiffrement de bout en bout pour une sécurité maximale de vos accès.

🔐 Protéger mes mots de passe 🛒 Lien affilié : en commandant via ce lien, vous soutenez la veille DCOD sans frais supplémentaires 🙏Le renouveau des protocoles de sécurité numérique

La nouvelle solution helvétique repose sur un principe de connaissance zéro. Les serveurs traitent uniquement des blocs de données illisibles sans la clé de déchiffrement. Cette approche garantit une étanchéité totale entre l’infrastructure physique et le contenu privé des comptes.

Plusieurs alternatives techniques solides existent déjà pour sécuriser les accès. Des solutions comme Bitwarden ou 1Password dominent actuellement le paysage grâce à des audits réguliers. Dashlane et Nordpass proposent également des fonctionnalités avancées pour surveiller les fuites de données sur le web.

Le choix d’un gestionnaire dépend de l’équilibre entre ergonomie et robustesse. Certaines plateformes se concentrent sur le partage familial des accès. D’autres outils privilégient l’authentification forte par clé physique pour bloquer les tentatives d’usurpation d’identité les plus sophistiquées.

En synthèse, la protection des accès en ligne devient un pilier essentiel de l’hygiène numérique. La multiplication des offres renforce la résilience globale des systèmes d’information personnels. Les entreprises disposent maintenant de technologies matures pour sécuriser les empreintes numériques face aux menaces croissantes du cybercrime.

Questions fréquentes sur les gestionnaires de mots de passe

Qu’est-ce qu’un gestionnaire de mots de passe ?

Il s’agit d’un logiciel qui enregistre et chiffre les identifiants de connexion. L’outil génère des codes uniques et complexes pour chaque site internet utilisé.

Pourquoi privilégier le chiffrement de bout en bout ?

Cette technologie assure que seules les machines autorisées lisent les informations. Les données voyagent de manière cryptée et restent indéchiffrables pour les pirates ou l’hébergeur du service.

Comment renforcer la sécurité d’un coffre-fort numérique ?

L’activation de la double authentification ajoute une barrière supplémentaire indispensable. L’usage d’une clé matérielle ou d’un code temporaire protège le compte même en cas de vol du mot de passe principal.

Pour approfondir le sujet

La vulnérabilité de KeePass met en péril les mots de passe maîtres

Une vulnérabilité critique met en danger les mots de passe principaux dans KeePass Lire la suite

Comment 1Password prépare la fin du mot de passe

La société suit ainsi les pas de géants de la tech, tels que Apple, Microsoft et Google Lire la suite

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.