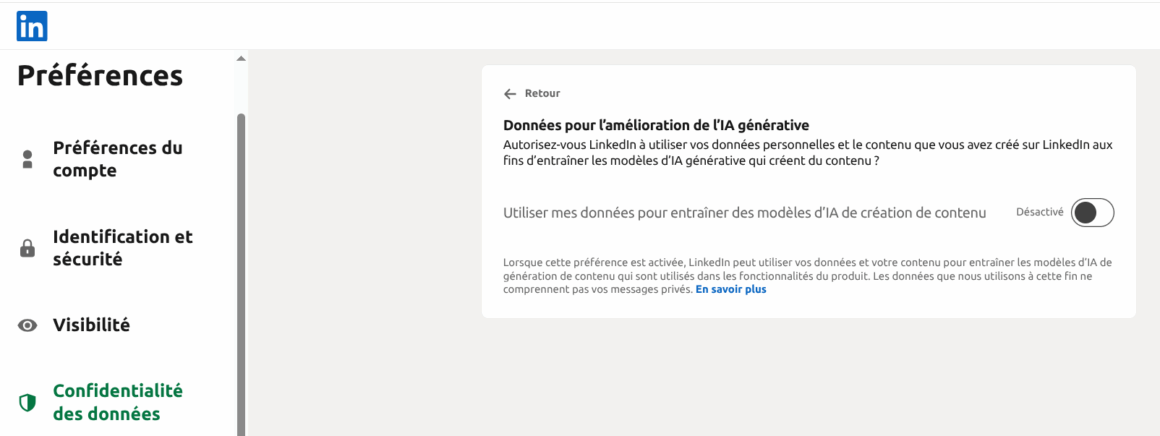

LinkedIn utilise désormais vos données personnelles pour entraîner son IA. Tutoriel étape par étape pour désactiver cette option (opt-out) dès maintenant.

LinkedIn, le réseau social de Microsoft, a annoncé qu’il commencera à utiliser les données de ses utilisateurs pour former ses modèles d’intelligence artificielle à partir du 3 novembre 2025. Cette décision concerne les utilisateurs aux États-Unis, dans l’UE, au Royaume-Uni et en Suisse.

L’objectif est d’améliorer des fonctionnalités telles que l’algorithme et la réécriture de texte avec l’IA, ainsi que de faciliter la recherche de candidats pour les recruteurs. Cependant, ce changement soulève des préoccupations en matière de confidentialité, car les utilisateurs doivent désactiver eux-mêmes cette option par défaut pour empêcher l’utilisation de leurs données.

Désactiver l’option de partage de données pour l’IA

Selon PCWorld, LinkedIn a mis en place une option appelée « Data for Generative AI Improvement », activée par défaut, qui permet l’utilisation des données des utilisateurs à des fins de formation de l’IA. Les données concernées proviennent de profils publics et de publications, mais excluent les messages privés et les entrées cachées. Pour désactiver cette option, les utilisateurs doivent se rendre dans les paramètres de confidentialité de LinkedIn et désactiver l’option correspondante. Il est important de noter que toute donnée déjà utilisée pour la formation ne peut pas être récupérée rétroactivement. LinkedIn a informé ses utilisateurs de ce changement par e-mail, leur donnant ainsi la possibilité de prendre des mesures pour protéger leur vie privée avant que cette politique ne prenne effet.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Comme le détaille Malwarebytes, Microsoft, qui a investi massivement dans OpenAI, souhaite utiliser les données de LinkedIn pour améliorer les capacités des modèles de langage. Les utilisateurs sont automatiquement inscrits dans ce programme, ce qui signifie que leurs données seront utilisées jusqu’à ce qu’ils choisissent de se retirer. Cette approche soulève des questions éthiques et de confidentialité, car elle repose sur le « consentement implicite », plutôt que sur un choix explicite de la part des utilisateurs. De plus, le partage de données s’étend à des informations personnelles telles que les noms, les photos, les expériences professionnelles, les compétences et les publications, ce qui pourrait avoir des implications significatives sur la vie privée des utilisateurs.

Les informations collectées incluent des données de profil, des activités de flux et des engagements publicitaires. L’UE, l’EEE, la Suisse, le Canada et Hong Kong sont également concernés par cette mise à jour des conditions d’utilisation de LinkedIn. Les utilisateurs dans ces régions ont jusqu’au 3 novembre 2025 pour désactiver cette option, sinon leurs données seront partagées avec Microsoft et ses affiliés pour montrer des publicités plus personnalisées et pertinentes. Les utilisateurs sont encouragés à revoir leurs paramètres de confidentialité et à supprimer les publications sensibles pour minimiser l’exposition de leurs données personnelles.

A lire aussi (pour la culture générale à propos de la protection des données personnelles sur les clouds américains)

Privatim : pas de cloud SaaS international pour données publiques sensibles

Privatim estime que les organes publics ne devraient pas confier des données sensibles ou secrètes à des SaaS internationaux, sauf chiffrement sous clé exclusive.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.