TL;DR : L’essentiel

- Des équipements Cisco, Juniper et Fortinet auraient subi des déconnexions massives en Iran. Ces incidents suggèrent une capacité de sabotage à distance via des vulnérables dissimulées dans les micrologiciels.

- Le centre chinois de réponse aux virus informatiques soutient ces allégations en invoquant des précédents historiques d’espionnage. Pékin utilise ces accusations pour contester sa propre responsabilité dans des cyberattaques internationales.

- Malgré un blocage internet strict maintenu depuis un peu plus de 50 jours, les autorités iraniennes segmentent l’accès au réseau mondial. Des dispositifs spécifiques permettent à certains officiels de conserver un accès non restreint.

Les autorités iraniennes affirment que les États-Unis exploitent des portes dérobées au sein des infrastructures réseau pour paralyser les communications nationales en période de conflit. Selon The Register, ces accusations visent des fabricants majeurs tels que Cisco, Juniper, Fortinet et MikroTik, dont les appareils auraient redémarré ou cessé de fonctionner de manière inexpliquée. Fait notable, ces perturbations seraient survenues alors même que le régime iranien avait déconnecté la nation du réseau internet mondial, suggérant un mécanisme de sabotage autonome ou activé par signal externe.

Soupçons d’accès étatiques dans la chaîne d’approvisionnement

L’hypothèse technique avancée par les rapports iraniens repose sur la présence de mécanismes cachés dans les micrologiciels ou les chargeurs de démarrage des équipements. Ces vulnérabilités permettraient des attaques programmées pour se déclencher à un moment prédéterminé ou activables à distance, par exemple via un signal satellite. Une autre théorie évoque l’installation préalable de réseaux de robots sur ces dispositifs, affectant aussi bien les constructeurs américains que le fournisseur letton MikroTik, qui insiste pourtant sur son développement exclusivement européen. Si ces allégations s’inscrivent dans une stratégie de communication en contexte de guerre, elles ravivent un débat légitime sur l’intégrité du matériel produit par les puissances technologiques mondiales.

Instrumentalisation politique et réalité des cyberopérations

Les médias d’État chinois se sont saisis de ces rapports pour dénoncer l’hégémonie numérique de Washington. Le centre national chinois de réponse aux virus informatiques (CVERC) utilise des fuites historiques émanant d’un ancien consultant du renseignement américain pour soutenir que les accusations contre Pékin ne sont que des manœuvres de diversion.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Le CVERC soutient même que les opérations Volt Typhoon, attribuées à la Chine par les pays des Five Eyes, seraient des opérations sous fausse bannière. Parallèlement, le général présidant le comité des chefs d’état-major interarmées a admis que l’US Cyber Command a soutenu l’opération Midnight Hammer contre l’Iran en juin 2025.

Au-delà de la bataille informationnelle, cet épisode souligne l’urgence pour les organisations de valider la sécurité de leur matériel réseau, car la question de la présence de portes dérobées étatiques constitue un risque structurel pour la souveraineté numérique globale.

Comprendre les enjeux des portes dérobées étatiques

Qu’est-ce qu’une porte dérobée dans le contexte des infrastructures réseau ?

Une porte dérobée, ou backdoor, est une méthode d’accès dissimulée qui contourne les mécanismes de sécurité normaux d’un système. Dans le cas des équipements réseau, elle peut être insérée directement dans le code source ou le matériel lors de la fabrication, permettant à un tiers d’en prendre le contrôle total à distance sans alerter l’administrateur local.

Pourquoi les accusations de Téhéran sont-elles difficiles à vérifier techniquement ?

L’isolement numérique de l’Iran, qui restreint l’accès au réseau mondial depuis plus de 50 jours, rend l’observation extérieure presque impossible pour les experts indépendants. Bien que des pannes massives soient rapportées, distinguer un sabotage étatique coordonné d’une faille logicielle critique ou d’une erreur de maintenance interne nécessite des preuves matérielles difficilement accessibles.

Existe-t-il des précédents confirmés d’utilisation de telles méthodes par les États ?

Les capacités offensives en cybersécurité des grandes puissances sont avérées, comme l’illustre l’aveu partiel concernant l’opération Midnight Hammer. Cependant, la complicité des vendeurs privés reste un sujet de controverse majeure, les entreprises niant généralement toute collaboration active visant à affaiblir la sécurité de leurs propres produits pour des besoins d’espionnage.

Pour approfondir le sujet

La propagande par IA redéfinit le conflit entre l'Iran et les USA

L'usage massif de contenus générés par intelligence artificielle transforme la guerre de l'information entre Téhéran et Washington en une lutte d'influence. Lire la suite

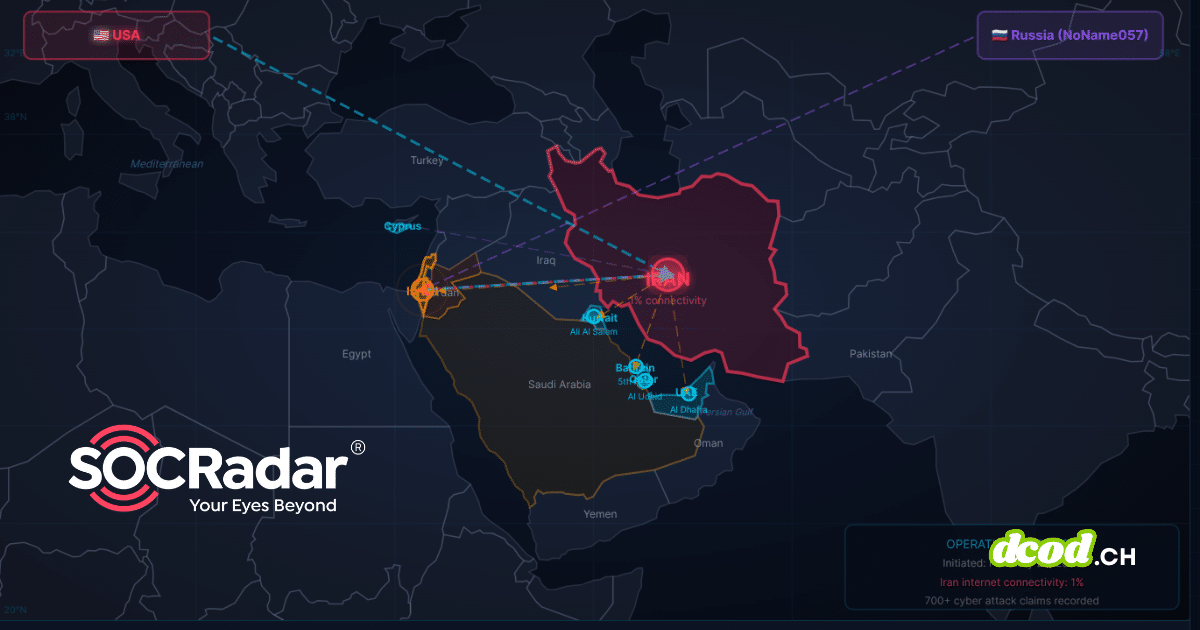

Iran – Israël : suivre la cyber-guerre en temps réel

Découvrez le dashboard de SOCRadar qui suit en temps réel la cyberguerre Iran-Israël et analyse les menaces pesant sur les infrastructures critiques mondiales. Lire la suite

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.