Faits marquants de la semaine

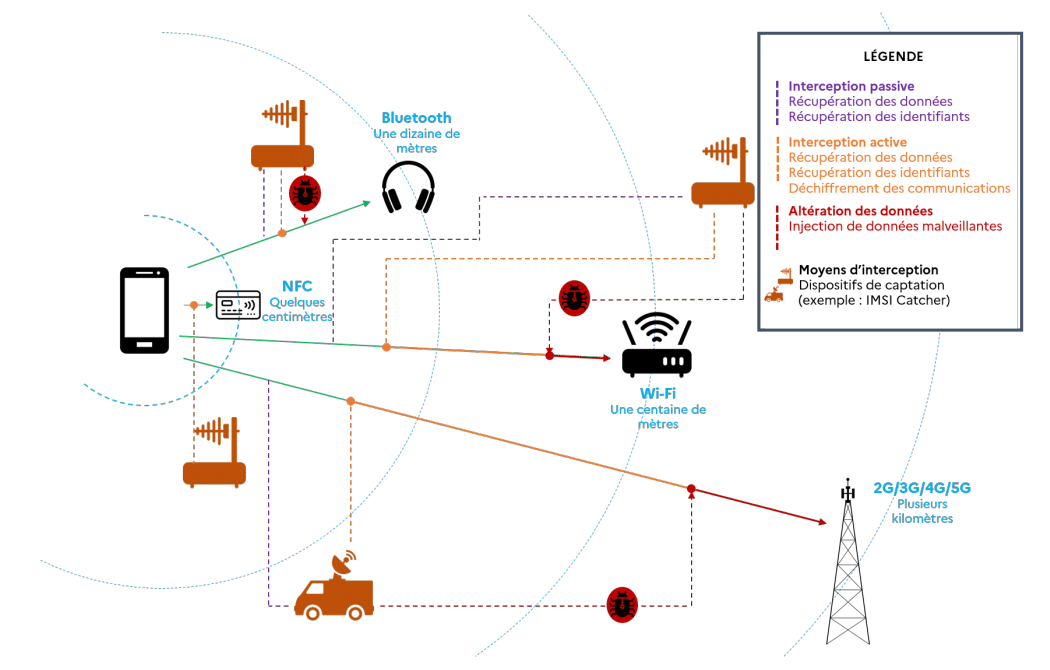

- À la suite de frappes de missiles américaines et israéliennes, des groupes iraniens ont lancé des opérations de cyberespionnage, des sondes numériques et des attaques par déni de service distribué visant à saturer des services en ligne, avec une intensification attendue.

- Microsoft observe que des acteurs malveillants exploitent de plus en plus l’intelligence artificielle pour accélérer les attaques, industrialiser leurs opérations et abaisser les barrières techniques à chaque étape d’une intrusion informatique.

- Selon Google Threat Intelligence Group, 90 vulnérabilités de type « zero-day », des failles inconnues des éditeurs au moment de leur exploitation, ont été utilisées en attaque en 2025, dont près de la moitié sur des logiciels et équipements d’entreprise.

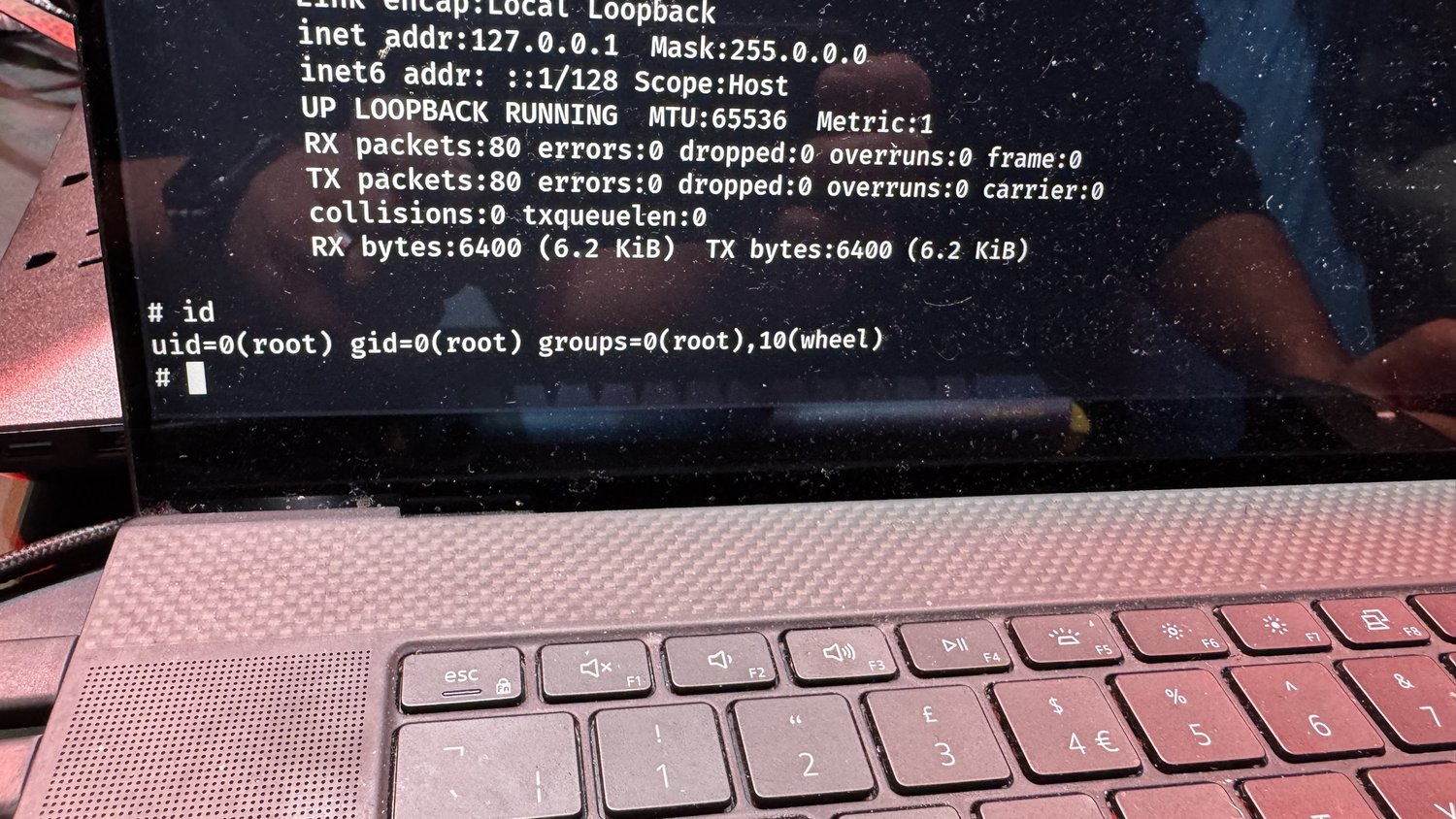

- D’après un rapport relayé par CNN, des pirates seraient parvenus à pénétrer les réseaux du FBI, affectant potentiellement ses systèmes d’interception de communications et de surveillance, un incident en cours d’investigation.

L’escalade entre États, la généralisation de l’intelligence artificielle dans les opérations offensives et l’exploitation massive de failles inconnues convergent vers une même réalité : les infrastructures critiques, y compris celles d’un service de renseignement national, sont désormais exposées à des campagnes numériques plus rapides, plus opportunistes et étroitement liées aux chocs géopolitiques.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 11 actualités à retenir cette semaine

La cyberguerre iranienne a commencé.

« Il faut s'attendre à une activité accrue dans un avenir proche ». Des pirates informatiques iraniens ont lancé des opérations d'espionnage, des sondages numériques et des attaques par déni de service distribué (DDoS) suite aux frappes de missiles… Lire la suite

Microsoft : Les pirates informatiques exploitent l’IA à chaque étape des cyberattaques

Microsoft affirme que les acteurs malveillants utilisent de plus en plus l'intelligence artificielle dans leurs opérations pour accélérer les attaques, amplifier leurs activités malveillantes et abaisser les barrières techniques à tous les niveaux d'une cyberattaque. […] Lire la suite

Google affirme que 90 failles zero-day ont été exploitées lors d'attaques l'année dernière.

Le Google Threat Intelligence Group (GTIG) a recensé 90 vulnérabilités zero-day activement exploitées tout au long de l'année 2025, dont près de la moitié dans des logiciels et des appliances d'entreprise. […] Lire la suite

Le FBI enquête sur un piratage de ses systèmes d'écoutes téléphoniques et de surveillance : rapport

D'après un reportage de CNN, des pirates informatiques se seraient introduits dans les réseaux du FBI. Lire la suite

149 attaques DDoS menées par des hacktivistes ont touché 110 organisations dans 16 pays après le conflit au Moyen-Orient

Des chercheurs en cybersécurité ont mis en garde contre une recrudescence des actions hacktivistes de représailles suite à la campagne militaire coordonnée américano-israélienne contre l'Iran, baptisée Epic Fury et Roaring Lion. « La menace hacktiviste au Moyen-Orient… Lire la suite

L’Union européenne veut lancer son propre réseau social public sans publicité ni exploitation des données

Depuis plus d’une décennie, Facebook, Instagram, X ou encore TikTok structurent aujourd’hui la circulation de l’information et des contenus en ligne. Pourtant, face aux enjeux de souveraineté numérique et aux critiques croissantes sur la gestion des données… Lire la suite

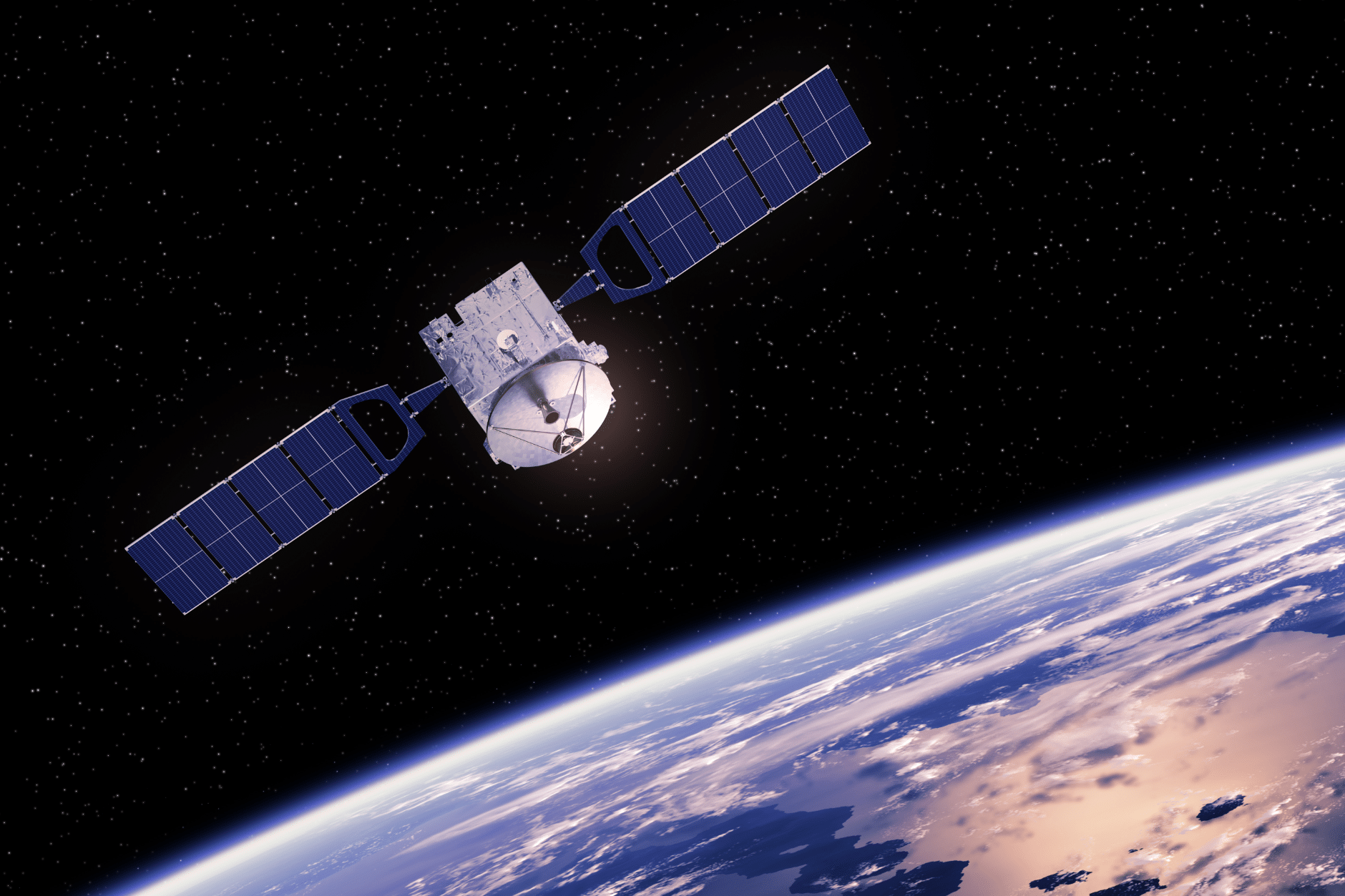

Une entreprise de satellites suspend la diffusion d'images après avoir révélé les attaques iraniennes contre des bases américaines.

Planet Labs, l'une des principales sociétés mondiales d'imagerie satellitaire commerciale, a annoncé vendredi suspendre la diffusion d'images de certaines régions du Moyen-Orient, alors qu'un conflit régional entre dans sa deuxième semaine. La société, qui opère sous la… Lire la suite

Le fisc sud-coréen publie carrément ses mots de passe crypto dans un communiqué de presse

Le Service national des impôts sud-coréen a publié par erreur les phrases de récupération de portefeuilles crypto saisis lors d'une opération contre la fraude fiscale. Résultat, un inconnu a siphonné l'équivalent de 4,8 millions de dollars en… Lire la suite

Le FBI envisage la possibilité d'utiliser l'IA pour pirater des cibles.

Mise à jour : suite à la publication de cet article, le service de presse national du FBI a déclaré que « Hemmen évoquait une application hypothétique de l’intelligence artificielle par le FBI, en tenant compte des conséquences positives… Lire la suite

Telegram est de plus en plus utilisé pour vendre des accès, des logiciels malveillants et des journaux de connexion volés.

Les cybercriminels utilisent de plus en plus Telegram pour vendre des accès d'entreprise, des abonnements à des logiciels malveillants et des journaux de vol de données, transformant ainsi l'application de messagerie en une plaque tournante rapide de… Lire la suite

Quittez ChatGPT : immédiatement ! Votre abonnement finance l'autoritarisme | Rutger Bregman

Un mouvement de boycott citoyen, QuitGPT , s'est propagé aux États-Unis et ailleurs, incitant les utilisateurs à résilier leurs abonnements ChatGPT. Plus d'un million de personnes ont répondu à l'appel. Lire la suite

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.