TL;DR : L’essentiel

- Le ministère de la Défense néerlandais affirme publiquement que les systèmes informatiques du célèbre chasseur F-35 de Lockheed Martin peuvent techniquement subir un jailbreak, exactement comme un banal téléphone iPhone.

- Cette déclaration retentissante s’inscrit dans un contexte géopolitique particulièrement instable, caractérisé par des tensions grandissantes entre le continent européen et l’administration américaine concernant la fiabilité des futures alliances militaires transatlantiques.

- L’objectif principal de cette complexe manipulation logicielle consiste à permettre aux forces armées européennes de modifier librement les paramètres de vol, sans jamais requérir l’approbation formelle et préalable des États-Unis.

- Ces surprenantes révélations stratégiques ont été initialement partagées lors d’une simple émission radiophonique, illustrant les plans d’urgence envisagés par l’Europe pour anticiper la perte potentielle du soutien militaire américain.

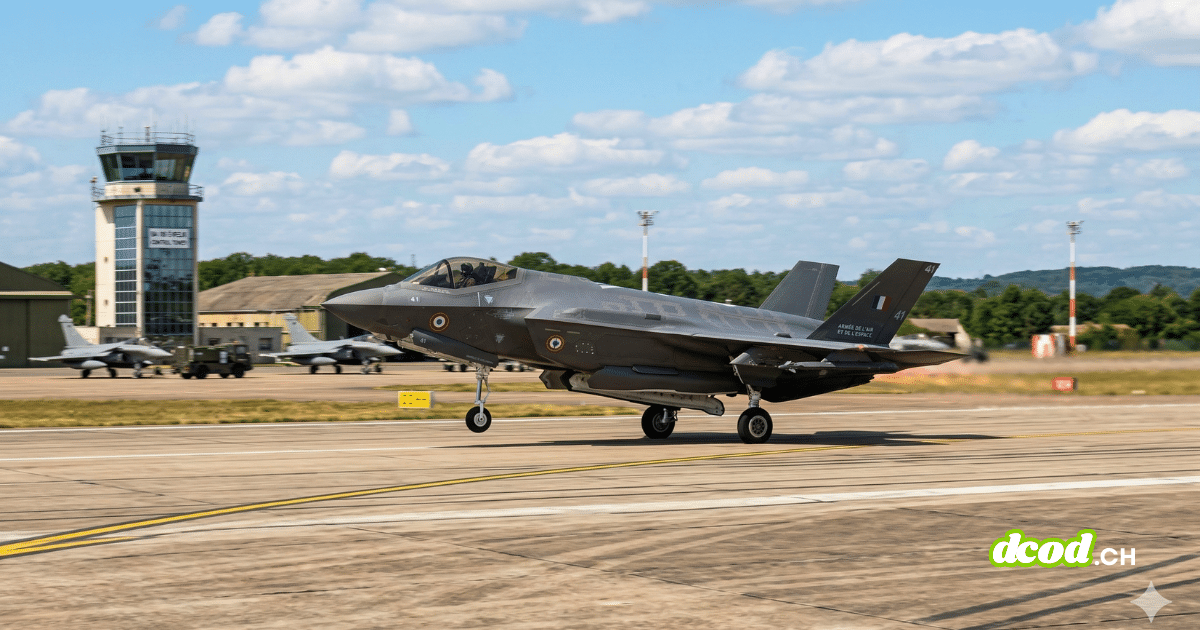

L’éventualité d’une rupture des alliances transatlantiques pousse les nations européennes à réévaluer leur dépendance technologique militaire. Au cœur de cette réflexion stratégique se trouve l’avion de chasse F-35, un aéronef de pointe conçu par Lockheed Martin et largement adopté par les forces armées du vieux continent. Les récentes déclarations issues du ministère de la Défense néerlandais mettent en lumière une volonté d’émancipation technique face aux incertitudes politiques. En effet, la perspective d’une modification des rapports diplomatiques oblige les états-majors à envisager des solutions palliatives radicales pour maintenir l’opérabilité de leur flotte aérienne, indépendamment des décisions imposées par l’exécutif outre-Atlantique.

Le jailbreak logiciel : Une manœuvre technique pour émanciper le F-35

La comparaison utilisée par les autorités militaires néerlandaises est particulièrement précise : la modification des systèmes de l’avion de combat s’apparenterait au processus permettant de débrider le système d’exploitation, exactement comme le jailbreak d’un iPhone. Dans le domaine de la sécurité informatique, cette opération consiste à outrepasser les limitations imposées par le fabricant initial afin d’accéder aux droits d’administration d’un appareil.

Appliquée à l’équipement militaire, cette procédure impliquerait une altération profonde du code source et des protocoles de sécurité embarqués. Le responsable de la défense a confirmé, lors d’une intervention sur les ondes de la station NR Nieuwsradio, que les forces européennes disposeraient théoriquement de la capacité d’altérer l’infrastructure logicielle.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Ce niveau d’accès permettrait de neutraliser les verrous numériques qui lient l’utilisation du matériel à l’infrastructure de contrôle de son concepteur d’origine. Comme l’indique The Register, cette capacité de manipulation technique s’avère cruciale si le partenaire américain choisit de revoir ses engagements stratégiques avec l’Europe.

Contournement des restrictions : Le F-35 face à l’isolement européen

L’enjeu central de cette manipulation informatique réside dans le contournement de l’approbation américaine. Habituellement, les équipements d’une telle complexité nécessitent un consentement continu du pays producteur pour l’installation de mises à jour, la réalisation de la maintenance et le déploiement opérationnel.

En modifiant les paramètres du système de bord de manière unilatérale, les états-majors européens chercheraient à garantir une souveraineté d’action. Cette volonté d’autonomie technique n’est pas fortuite ; elle émerge dans un contexte de frictions diplomatiques répétées entre le continent européen et le dirigeant des États-Unis.

Les interrogations portent spécifiquement sur la pérennité du parapluie militaire américain. Si cette alliance venait à s’étioler, les nations équipées de cet appareil se retrouveraient potentiellement avec une flotte immobilisée par des blocages logiciels activés à distance. C’est précisément cette vulnérabilité technologique que le jailbreak du F-35 vise à neutraliser, assurant ainsi une continuité des opérations aériennes sans la supervision de l’administration étrangère.

Pour approfondir le sujet

Contrôle aérien américain : quand Windows 95 protège encore le ciel

Des systèmes sous Windows 95 et disquettes protègent encore le ciel américain : un équilibre précaire entre résilience et obsolescence. Lire la suite

Sécurité des systèmes de Lockheed Martin : Un équilibre opérationnel

L’idée de manipuler l’architecture logicielle d’un aéronef soulève d’importantes questions sur la sécurisation des infrastructures critiques. Bien que la déclaration néerlandaise vise à démontrer l’indépendance opérationnelle du continent, l’analogie avec l’appareil téléphonique d’Apple souligne la perméabilité potentielle des systèmes hautement numérisés.

L’altération des programmes d’un chasseur furtif de Lockheed Martin sans le support de son constructeur implique la désactivation de mécanismes cryptographiques complexes, ce qui pourrait exposer l’appareil à d’autres formes de compromissions de données.

Néanmoins, face aux pressions politiques, la maîtrise complète du code informatique devient un impératif stratégique. Selon les éléments rapportés par TechSpot, cette option technique est envisagée sérieusement par les forces européennes comme une mesure de sauvegarde ultime. La capacité de s’affranchir techniquement des garde-fous initiaux illustre une évolution majeure dans la doctrine militaire.

La perspective d’un jailbreak des systèmes du F-35 démontre la transformation des relations militaires internationales, où l’infrastructure logicielle constitue le nouveau socle de l’indépendance stratégique. Cette anticipation technique des pays européens souligne une volonté de prémunir leurs capacités de défense contre les fluctuations diplomatiques actuelles.

Pour approfondir le sujet

Le logiciel du F-35 pourrait être piraté comme un iPhone : le ministre néerlandais de la Défense

Le logiciel propriétaire du F-35 devient une préoccupation croissante à mesure que les relations entre les États-Unis et leurs alliés de longue date se détériorent. Lire la suite

Les Boeing 747 sont encore mis à jour avec des disquettes 3.5"

Le Boeing 747-400, lancé en 1988, reçoit toujours des mises à jour logicielles critiques par le biais de disquettes de 3,5 pouces. Lire la suite

Actualités liées

Les retards de mise à jour du logiciel du F-35 permettent au Royaume-Uni de gagner du temps face aux bombes planantes américaines.

Le ministère de la Défense affirme que StormBreaker comblera le vide en attendant l'intégration de SPEAR 3 développé en interne. Lire la suite

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.