TL;DR : L’essentiel

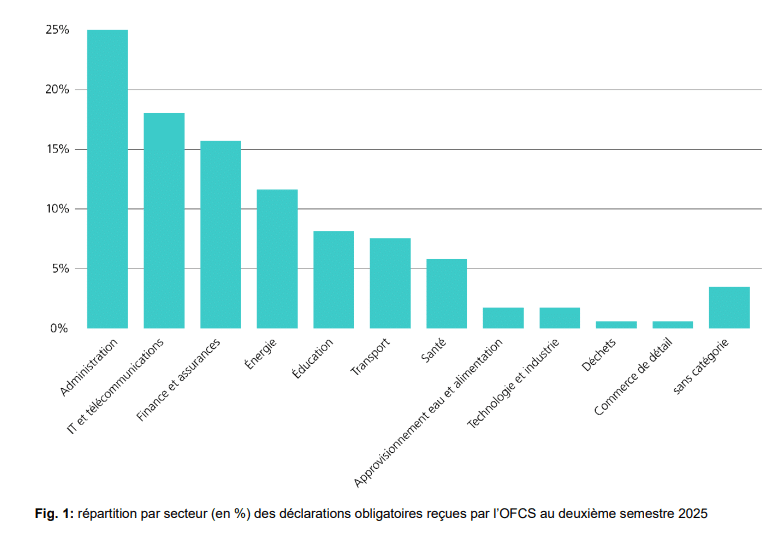

- L’Office fédéral de la cybersécurité a enregistré plus de 29 000 signalements au second semestre 2025. Le secteur public concentre un quart des déclarations obligatoires, suivi de près par les télécommunications et le domaine financier.

- Le groupe de rançongiciels Akira s’impose comme la menace principale pour les entreprises suisses. Ses activités ont presque quadruplé en six mois, exploitant massivement des vulnérabilités non corrigées sur les appareils de sécurité SonicWall.

- Une menace physique inédite émerge dans les zones urbaines avec les SMS Blaster. Ces boîtiers portables imitent des antennes relais pour diffuser du phishing en forçant les téléphones mobiles à utiliser le protocole obsolète 2G.

- La double victimisation progresse avec une hausse de plus de 120% des arnaques à la récupération. Les escrocs usurpent l’identité d’autorités internationales pour soutirer des frais fictifs à des personnes ayant déjà subi un préjudice.

Le paysage de la cybersécurité helvétique s’est stabilisé à un niveau de risque élevé selon les données publiées par l’Office fédéral de la cybersécurité. Au total, plus de 29 000 notifications, incluant des déclarations volontaires et obligatoires, ont été traitées durant la période sous revue. Le Rapport semestriel 2025/II souligne que les infrastructures critiques sont désormais en première ligne, le secteur public représentant 25% des incidents majeurs, devant l’informatique à 18% et la finance à près de 16%. Cette concentration s’accompagne d’une sophistication accrue des modes opératoires, mêlant exploitation de failles logicielles et nouvelles tactiques de terrain.

Akira et les rançongiciels : une hégémonie sur le tissu économique

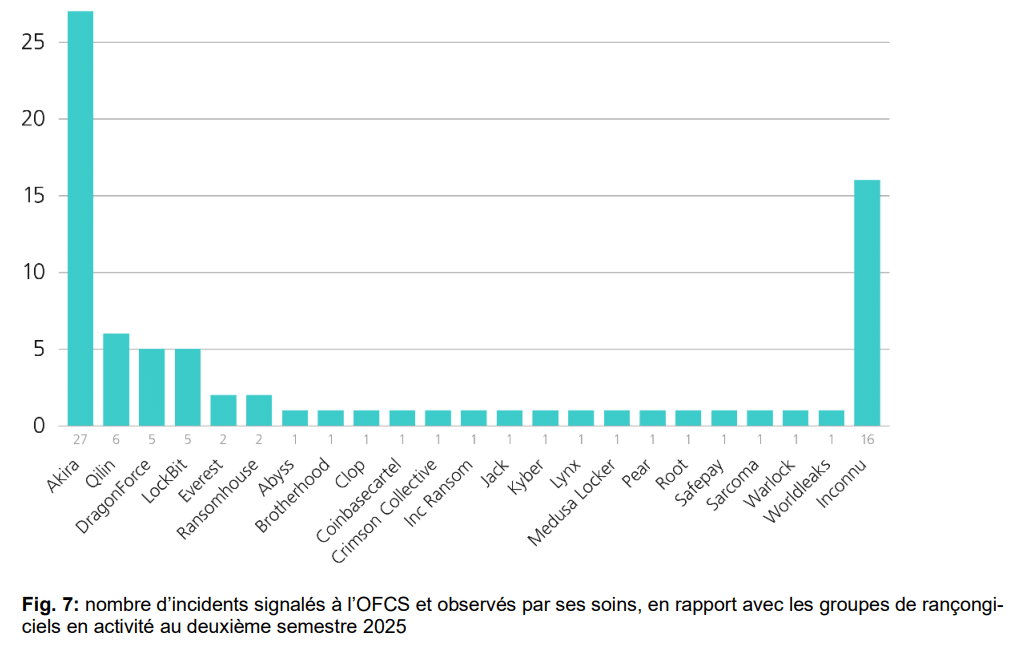

Le groupe de rançongiciels Akira s’est hissé au rang de menace prépondérante pour les organisations suisses lors de ce semestre. Alors que seulement 7 cas avaient été identifiés au début de l’année, ce chiffre a bondi pour atteindre 26 attaques documentées entre juillet et décembre 2025. Cette dynamique place Akira comme le responsable de près d’un tiers des 79 incidents liés à un logiciel de rançon recensés par les autorités. Le collectif a ainsi surclassé d’autres acteurs majeurs comme Qilin ou LockBit, consolidant sa position de prédateur numéro un sur le territoire.

L’efficacité de ce groupe repose principalement sur l’exploitation d’une faille de sécurité identifiée dès l’été 2024 dans les appareils de la marque SonicWall. Malgré la disponibilité de correctifs et de mises à jour de sécurité, de nombreuses entités n’avaient pas modifié leurs données de connexion ou appliqué les patchs nécessaires. Cette négligence structurelle a permis aux affiliés d’Akira d’obtenir des accès avec des droits étendus, facilitant le chiffrement des données et l’extorsion. Cette situation démontre que la gestion des vulnérabilités de base reste le talon d’Achille de la cyberrésilience helvétique.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

SMS Blaster : quand la cybermenace s’installe physiquement en ville

Une rupture technologique majeure a été observée avec l’introduction des SMS Blaster au cœur des villes suisses. Pour la première fois, la menace ne provient plus uniquement de serveurs distants à l’étranger, mais de boîtiers physiques transportables, de la taille d’une unité centrale d’ordinateur. Les cybercriminels circulent désormais avec ces équipements pour créer de fausses cellules de téléphonie mobile. Ce matériel force les smartphones situés dans un rayon d’un kilomètre à se déconnecter des réseaux sécurisés pour se rabattre sur le protocole 2G, réputé pour sa fragilité technique.

En exploitant une vulnérabilité spécifique nommée NULL cipher, les attaquants diffusent massivement des messages de smishing sans que les opérateurs de télécommunications puissent intervenir. Les victimes reçoivent des notifications frauduleuses concernant des colis ou des amendes, les incitant à cliquer sur des liens malveillants. Cette stratégie marque un tournant puisque les escrocs acceptent désormais de s’exposer physiquement dans l’espace public pour contourner les filtres numériques. Selon le bilan de l’OFCS sur les plateformes de vente, ce type d’approche ciblée complète les arnaques sur les sites comme Ricardo, où les nouveaux utilisateurs sont systématiquement traqués via leurs informations de profil publiques.

Arnaques à la récupération : le fléau de la double extorsion

Le rapport met en lumière une tendance alarmante : l’explosion des fraudes au remboursement, également appelées arnaques à la récupération. Le volume de signalements a plus que doublé en six mois, passant de 145 à 325 cas enregistrés. Cette méthode cible spécifiquement les individus ayant déjà été lésés lors d’une première fraude, notamment dans le domaine des investissements en ligne. Les malfaiteurs recontactent leurs victimes en se faisant passer pour des enquêteurs d’Europol, d’Interpol ou même pour des collaborateurs fictifs de l’OFCS, en présentant des documents officiels falsifiés d’un réalisme saisissant.

Le préjudice financier de cette double victimisation est souvent bien supérieur à la perte initiale. Le rapport cite l’exemple d’une personne ayant perdu 10 000 francs en 2023, avant de verser 22 000 francs supplémentaires à des escrocs lui promettant de récupérer son argent. En créant un sentiment d’urgence et en exigeant des frais administratifs ou juridiques pour « libérer » les fonds retrouvés, les pirates exploitent la détresse psychologique des victimes. Cette tactique de harcèlement, souvent menée par téléphone en anglais, prouve que la connaissance des données issues de fuites antérieures constitue une arme redoutable pour les campagnes de manipulation à long terme.

La stabilisation des signalements à plus de 29 000 cas semestriels confirme que la menace fait désormais partie de la vie économique suisse. La transition vers des vecteurs d’attaque hybrides, comme les SMS Blaster ou l’usage de WhatsApp pour finaliser des arnaques sur Ricardo, montre une agilité criminelle qui ne cesse de s’améliorer et s’affiner.

Résumé express : Ce qu’il faut retenir du rapport 2025

Multiplication par 3.7 des attaques (26 cas). Cible prioritaire : les failles SonicWall non patchées.

Déploiement physique d’antennes 2G factices pour intercepter les mobiles et diffuser du phishing.

FAQ : Ce qu’il faut retenir du rapport semestriel 2025 de l’OFCS

Quels sont les principaux constats du rapport ?

Le rapport souligne une stabilisation de la menace à un niveau élevé avec plus de 29 000 notifications traitées en six mois. La fraude reste le phénomène prédominant, représentant un peu plus de 50% des signalements. On observe toutefois une mutation des tactiques : si les appels de fausses autorités diminuent, les attaques deviennent plus ciblées, notamment sur les plateformes de vente entre particuliers comme Ricardo.

Sur le front des infrastructures critiques, l’introduction de l’obligation de signaler au 1er avril 2025 a permis d’identifier les secteurs les plus exposés. L’administration publique arrive en tête (25% des cas obligatoires), suivie par les technologies de l’information (18%) et le secteur finance et assurances (environ 16%). Le piratage (hacking) et le vol de données d’accès sont les types d’incidents les plus fréquents dans ces secteurs.

Pourquoi le groupe Akira est-il devenu le « prédateur numéro 1 » en Suisse ?

Le groupe Akira a multiplié ses activités par près de quatre, passant de 7 attaques au premier semestre à 26 attaques au second. Sa domination s’explique par l’exploitation méthodique d’une vulnérabilité dans les appareils de sécurité SonicWall. Les agresseurs ont profité du fait que de nombreuses organisations n’avaient pas appliqué les mises à jour recommandées ou modifié leurs identifiants de connexion, leur offrant un accès facilité aux réseaux d’entreprises.

Qu’est-ce qu’un « SMS Blaster » et pourquoi est-ce inquiétant ?

Il s’agit d’une menace physique inédite en Suisse. Les pirates utilisent des boîtiers portables qui imitent des antennes de téléphonie mobile. Ces appareils forcent les téléphones à proximité (rayon de 1 km) à se connecter via le protocole 2G obsolète. Cela permet d’envoyer massivement des SMS de phishing (smishing) en contournant totalement les filtres de sécurité des opérateurs télécoms habituels. Cela prouve que les cybercriminels sont désormais prêts à se déplacer physiquement dans l’espace public helvétique.

Comment fonctionne l’arnaque à la récupération qui a doublé ce semestre ?

Cette fraude cible les personnes ayant déjà été victimes d’une première escroquerie. Les malfaiteurs se font passer pour des agents d’Europol, d’Interpol ou de l’OFCS. Ils prétendent que l’argent volé a été retrouvé et qu’il peut être restitué contre le paiement de « frais administratifs » ou juridiques. Le rapport cite un cas où une victime a versé 22 000 francs supplémentaires après une perte initiale de 10 000 francs, illustrant la dangerosité de cette double extorsion.

Quelles sont les nouvelles menaces sur les plateformes de petites annonces ?

Les escrocs ciblent désormais spécifiquement les nouveaux annonceurs sur des sites comme Ricardo. Ils utilisent les informations publiques (date de création du compte) pour repérer les novices. Le scénario classique implique un faux courriel de vérification de compte avec un logo officiel, suivi d’une redirection vers une conversation WhatsApp où les fraudeurs mettent la pression sur la victime pour récupérer ses accès bancaires sous prétexte de « mesures de sécurité standard ».

Quelles sont les principales recommandations de l’OFCS ?

Pour les particuliers et les entreprises, l’OFCS préconise une approche de défense en profondeur articulée autour de plusieurs piliers :

Authentification : Activer systématiquement l’authentification multifactorielle (MFA) pour tous les comptes sensibles.

Mises à jour : Installer les correctifs de sécurité dès leur mise à disposition, en privilégiant les fonctions de mise à jour automatique.

Vigilance : Ne jamais cliquer sur un lien ou scanner un code QR provenant d’un courriel ou d’un SMS inattendu, même s’il semble provenir d’une source officielle.

Gestion des données : Appliquer le principe de minimisation des données (ne conserver que le strict nécessaire) et chiffrer les informations sensibles.

Réaction en cas de rançongiciel : L’autorité déconseille formellement le paiement des rançons, car cela finance le crime organisé sans garantir la récupération des données.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.