Posts by tag

Cisco

17 posts

Vulnérabilités : les 11 alertes critiques du 23 mars 2026

Failles et correctifs : les 11 alertes importantes à retenir pour la semaine du 23 mar 2026.

Vulnérabilités : les 7 alertes critiques du 2 mars 2026

Failles et correctifs : les 7 alertes importantes à retenir pour la semaine du 2 mar 2026.

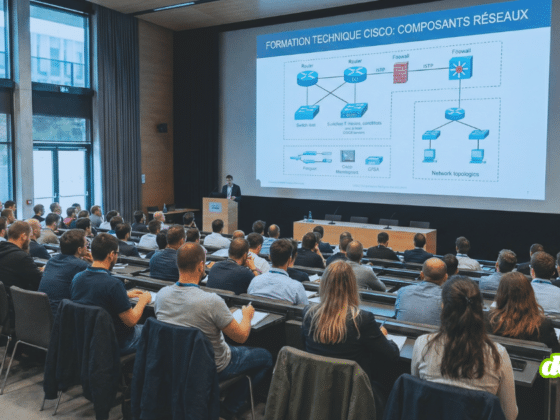

Deux pirates présumés liés à Salt Typhoon formés chez Cisco

Deux pirates présumés liés à Salt Typhoon figurent dans un programme officiel de formation Cisco. Des années plus tard, une campagne d’espionnage cible ses équipements.

Les vulnérabilités à suivre – 10 nov 2025

Découvrez les principales vulnérabilités critiques à suivre cette semaine du 10 novembre 2025

Les vulnérabilités à suivre – 3 nov 2025

Découvrez les principales vulnérabilités critiques à suivre cette semaine du 3 novembre 2025

Le top 5 des actus cybersécurité -27 août 2025

Découvrez les 5 actualités cybersécurité les plus marquantes de la semaine du 27 août 2025

Les vulnérabilités cyber à suivre – 21 juil 2025

Découvrez les principales vulnérabilités à suivre cette semaine du 21 juillet 2025

Les vulnérabilités à suivre – 7 juil 2025

Découvrez les principales vulnérabilités à suivre cette semaine du 7 juillet 2025

Ce que révèle le rapport de Cisco sur la sécurité de l’IA en 2025

Cisco souligne les défis de la sécurité de l'IA pour 2025, exposant menaces, vulnérabilités et liste ses recommandations pour une protection efficace.

Cryptographie quantique : révolution ou menace ?

Les technologies quantiques menacent la cryptographie classique, poussant à une réévaluation des stratégies de protection des données et à se préparer pour les solutions post-quantiques.