Posts by tag

cryptographie

7 posts

Quantique en Suisse : l’EPFL cible la refonte cryptographique

L'informatique quantique en Suisse pousse l'EPFL à exiger une refonte cryptographique immédiate pour protéger les données sensibles face aux collectes.

Signal protège vos conversations contre les menaces quantiques

Signal introduit le Sparse Post Quantum Ratchet pour sécuriser les communications face aux futurs ordinateurs quantiques, tout en conservant la confidentialité et la sécurité post-compromission.

Dark LLM : quand l’intelligence artificielle devient une cyber-arme

Les hackers créent leurs propres ChatGPT sans censure (Dark LLMs). Comprendre cette nouvelle menace qui automatise les cyberattaques et le phishing.

Des failles dans votre robot cuisinier ? Le Thermomix TM5, oui !

On ne s’attend pas à parler cybersécurité en préparant un risotto… et pourtant. Des chercheurs en sécurité ont découvert plusieurs failles dans le célèbre Thermomix TM5

Chiffrement de bout en bout : quel équilibre entre vie privée et sécurité sur Signal et WhatsApp ?

La technologie de client-side scanning pourrait aider à détecter des activités criminelles sur Signal et WhatsApp, mais elle soulève des préoccupations aujourd'hui.

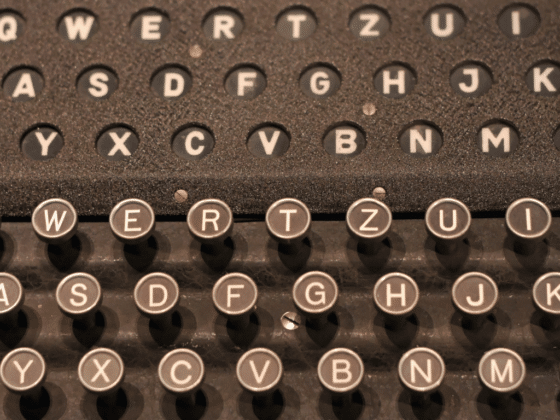

Nema, la machine à chiffrer suisse

Avant la Seconde Guerre mondiale, la Suisse n'avait pas de spécialisation en cryptographie. Face aux déchiffrages allemands, trois Suisses créèrent la machine Nema, sécurisée mais complexe.

Le NIST choisit une cryptographie légère pour les petits objets connectés

Le NIST a annoncé avoir sélectionné un groupe d'algorithmes cryptographiques appelé Ascon pour sécuriser les IoT miniatures