Clap de fin pour Veriftools : la célèbre plateforme de faux documents a été saisie par les autorités. Retour sur cette opération de police et les risques judiciaires majeurs pour les utilisateurs de ces services.

Les forces de l’ordre des États-Unis et des Pays-Bas ont récemment réussi à démanteler VerifTools, un important marché en ligne spécialisé dans la vente de faux papiers d’identité. Ce site, utilisé par des cybercriminels pour contourner les vérifications d’identité (KYC), a généré des millions grâce à la vente de documents contrefaits. Ces documents permettaient d’accéder illégalement à des comptes en ligne, menaçant ainsi la sécurité numérique mondiale.

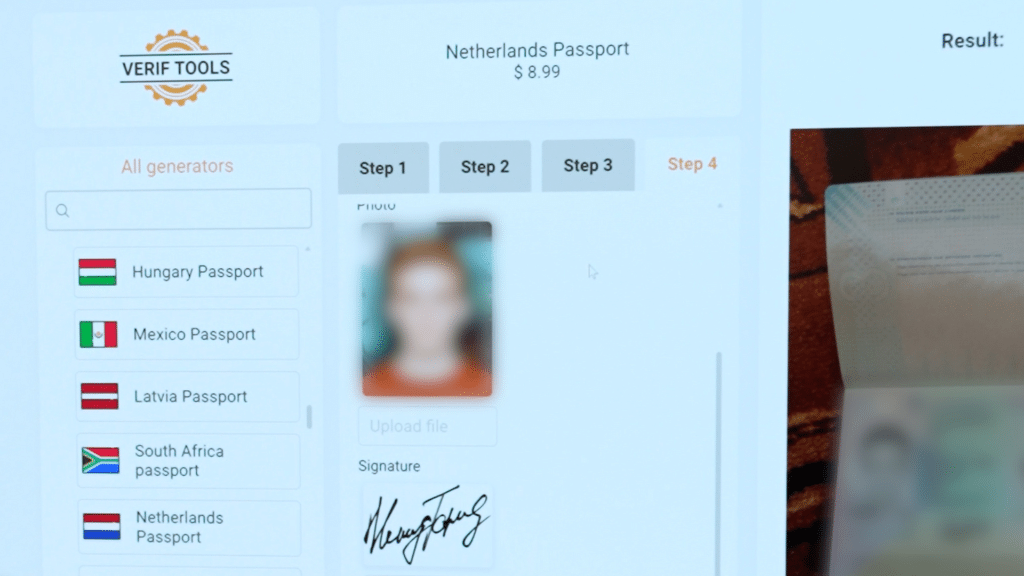

VerifTools, une plateforme générant des faux papiers d’identité, a permis aux utilisateurs de contourner les vérifications d’identité en téléchargeant simplement une photo de passeport et des informations falsifiées. Les documents ainsi créés pouvaient être utilisés pour masquer la véritable identité des individus. Selon SecurityAffairs, le FBI a estimé à 6,4 millions de dollars les bénéfices illicites issus de ce marché. En août 2022, l’agence a découvert une conspiration visant à utiliser ces faux papiers pour accéder à des comptes de cryptomonnaie. Le FBI a même testé la plateforme pour générer de faux permis de conduire du Nouveau-Mexique, démontrant ainsi l’efficacité et la dangerosité de ce système.

Les autorités néerlandaises ont joué un rôle crucial en démantelant l’infrastructure de VerifTools. Elles ont saisi deux serveurs physiques et 21 serveurs virtuels à Amsterdam. Cette opération, comme le rapporte Biometric Update, a permis de bloquer l’accès aux anciens domaines du site. Cependant, les opérateurs de VerifTools ont tenté de relancer leur activité sur un nouveau domaine. Les enquêtes se poursuivent pour identifier les administrateurs et utilisateurs de la plateforme, ces derniers risquant jusqu’à six ans de prison pour leurs activités de falsification.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Le démantèlement de VerifTools représente un coup dur pour les cybercriminels, mais il souligne également la persistance de ces menaces. Les faux documents d’identité ne sont pas seulement une violation des lois, mais ils alimentent également la fraude et le vol d’identité à grande échelle. Le marché a généré au moins 1,3 million d’euros de revenus, illustrant l’ampleur du problème. Les autorités, y compris le FBI, réaffirment leur détermination à poursuivre ces criminels et à protéger le public contre la fraude numérique. Les efforts conjoints des forces de l’ordre internationales montrent que même les plateformes les plus sophistiquées ne sont pas à l’abri de la justice.

Comprendre les vérifications KYC et leurs limites

Les procédures KYC (Know Your Customer) visent à vérifier l’identité des utilisateurs avant l’ouverture d’un compte bancaire, d’un portefeuille de cryptomonnaie ou d’un service en ligne. Elles reposent souvent sur la présentation d’une pièce d’identité officielle, parfois uniquement sous forme d’image.

Ce modèle présente des failles importantes. De nombreux services automatisent la vérification sans contrôle humain approfondi, se basant sur des comparaisons visuelles et des métadonnées. Des plateformes comme VerifTools exploitent cette faiblesse en générant de faux documents difficilement détectables par les systèmes standards.

Les criminels utilisent ces faux papiers pour contourner les contrôles d’accès, ouvrir des comptes frauduleux ou se livrer à des activités de blanchiment. Cette vulnérabilité illustre la nécessité d’intégrer des approches de vérification plus robustes, combinant analyse biométrique, détection d’anomalies et vérification croisée avec des bases de données officielles.

Pour en savoir plus

Un site web de fausses identités démantelé ; la police porte un coup dur à l'infrastructure criminelle.

Le 27 août, l'unité de lutte contre la cybercriminalité de la police de Rotterdam a saisi des données sur les serveurs du site web VerifTools lors d'une opération menée dans un centre de données à Amsterdam. Cette opération a été menée en collaboration avec le FBI, qui a simultanément mis la plateforme hors ligne. VerifTools est considérée comme l'une des plus importantes plateformes de génération d'images de fausses cartes d'identité. Les utilisateurs s'en servaient pour contourner les contrôles de sécurité et dissimuler leur véritable identité. L'intégralité de l'infrastructure du site web, hébergée sur les serveurs, a été sécurisée et copiée. Ces données font l'objet d'une enquête. Le parquet n'exclut pas d'autres arrestations.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.