Posts by author

Marc Barbezat

3396 posts

Fondateur et éditeur de DCOD - Restons en contact !

OpenClaw et Moltbook livrent un accès total aux systèmes hôtes

Des failles critiques dans OpenClaw et Moltbook permettent la prise de contrôle à distance des agents IA et des machines hôtes via de simples liens piégés.

Vulnérabilités : les 10 alertes critiques du 9 fév 2026

Failles et correctifs : les 10 alertes importantes à retenir pour la semaine du 9 fév 2026.

Cybersécurité : les 10 actualités majeures du 8 fév 2026

L'essentiel de la semaine : la sélection des 11 faits marquants qu'il ne fallait pas manquer pour la semaine du 8 fév 2026.

Pig Butchering : Un infiltré brise le secret des usines à fraude

Plongée au cœur du Triangle d'Or, où des forçats du clic pilotent des arnaques crypto. Voici comment un ingénieur a piégé ses tortionnaires de l’intérieur.

RAMP saisi : Le FBI neutralise le forum russe du ransomware

Le FBI a saisi RAMP, forum clé du ransomware. Cette opération expose les données de 14 000 pirates et sème la méfiance dans l'écosystème criminel.

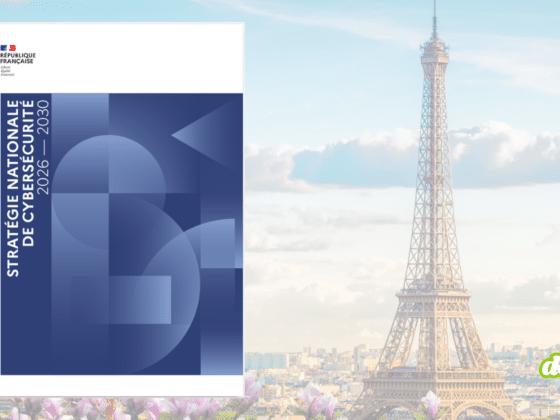

Stratégie nationale cybersécurité 2030 : La France lance sa contre-attaque contre les cybermenaces

Face à une menace systémique, la France lance sa "Stratégie nationale cybersécurité 2030". Découvrez son plan pour blinder la résilience du pays.

Cybercriminalité : les 11 affaires et sanctions du 6 fév 2026

Justice et Police : la sélection des 11 opérations et procédures marquantes de la semaine du 6 fév 2026.

Fuite massive : Une IA expose 300 millions de messages privés

L'exposition de 300 millions de messages par une IA rappelle l’importance de bien sécuriser les configurations techniques pour éviter des fuites massives.

Vol d’identifiants : un infostealer expose 149 millions de comptes

Vol d'identifiants : une base de 149 millions de comptes exposée. Découvrez comment un infostealer automatise ce pillage et peut menacer vos accès initiaux.

Fuites de données : les 11 incidents majeurs au 5 fév 2026

Data Leaks : la sélection des 11 incidents marquants repérés la semaine du 5 fév 2026.