Posts by author

Marc Barbezat

3396 posts

Fondateur et éditeur de DCOD - Restons en contact !

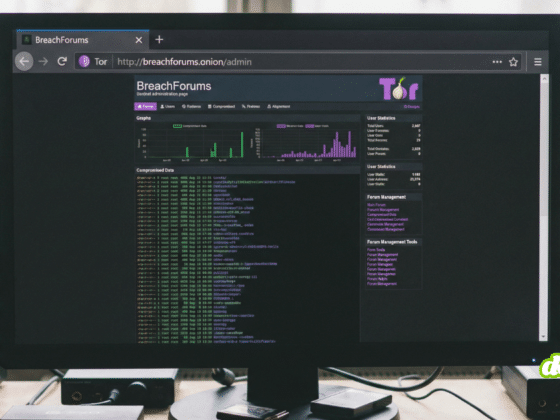

Fuite BreachForums : 324 000 cybercriminels identifiés

L'impunité s'effondre : BreachForums expose 324 000 profils. Une mine d'or pour la justice et la fin de l'anonymat pour cette sphère cybercriminelle.

Fuites de données : les 13 incidents majeurs au 22 jan 2026

Data Leaks : la sélection des 13 incidents marquants repérés la semaine du 22 jan 2026.

Black Axe démantelé : 34 arrestations en Espagne pour fraude à 6M€

Une vaste opération policière en Espagne brise l'infrastructure du gang Black Axe. Décryptage de cette escroquerie numérique à 6 millions d'euros aux ramifications mondiales.

Camouflage urbain : Ces habits qui souhaitent vous rendre invisible

Face à l'omniprésence des capteurs, votre tenue peut-elle vous rendre invisible ? De la robe « mot de passe » aux leurres infrarouges, découvrez comment le design sature les bases de données et si ces parades fonctionnent.

IA & Cybersécurité : les 10 actus clés du 21 jan 2026

Innovation et risques : la sélection des 10 actualités IA à retenir pour la semaine du 21 jan 2026.

WEF Cybersécurité 2026 : L’IA arme la fraude et menace l’économie

L'IA et la fraude surpassent les ransomwares selon le WEF. Découvrez pourquoi 94% des leaders redoutent ce tournant critique pour la stabilité mondiale.

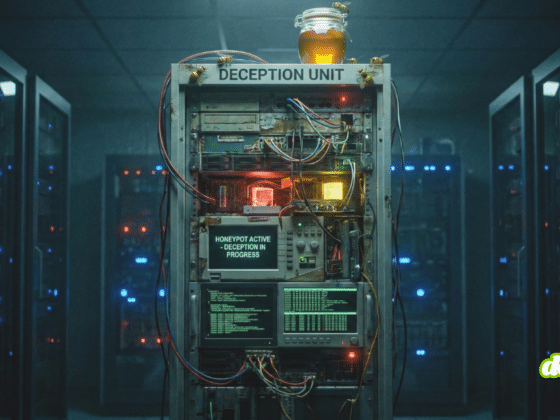

Qu’est-ce que la technologie de déception et comment elle fonctionne

Guide complet. La technologie de déception est une défense active utilisant des leurres pour piéger les attaquants. Découvrez sa définition, ses mécanismes et ses enjeux.

Cyberattaques : les 15 incidents majeurs du 20 jan 2026

Incidents et intrusions : tour d'horizon des 15 cyberattaques signalées la semaine du 20 jan 2026.

WhisperPair : Google Fast Pair détourné pour vous espionner

Vos écouteurs Bluetooth vous écoutent-ils à votre insu ? La faille WhisperPair transforme Google Fast Pair en outil d'espionnage et de traque pour les pirates.

Pédocriminalité : L’IA devient une « machine à abus » selon l’IWF

Face à une explosion de 26 362% des vidéos générées en 2025, l'IWF alerte : la technologie radicalise le crime en véritable machine à abus incontrôlée.